2026年4月29日、ノルウェーのオフェンシブセキュリティエンジニアで送電会社Statnett SFのプロアクティブセキュリティ・テクニカルチームリードを務めるTom Jøran Sønstebyseter Rønning氏(X:@L1v1ng0ffTh3L4N)は、Palo Alto Networks Norwayが主催する「BigBiteOfTech」カンファレンスで衝撃的な調査結果を発表しました。

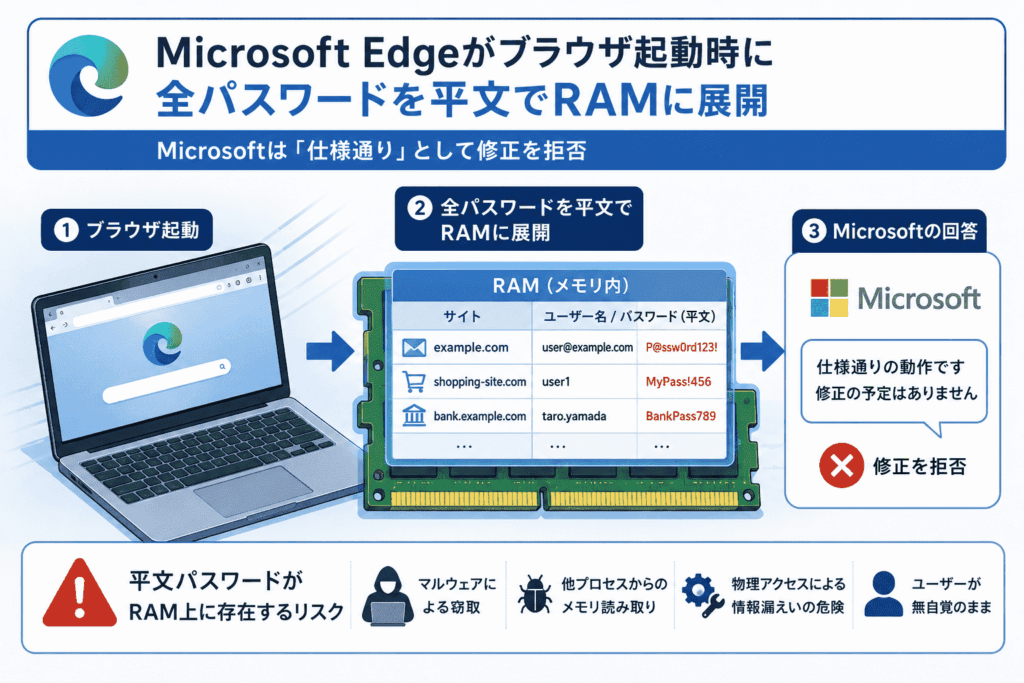

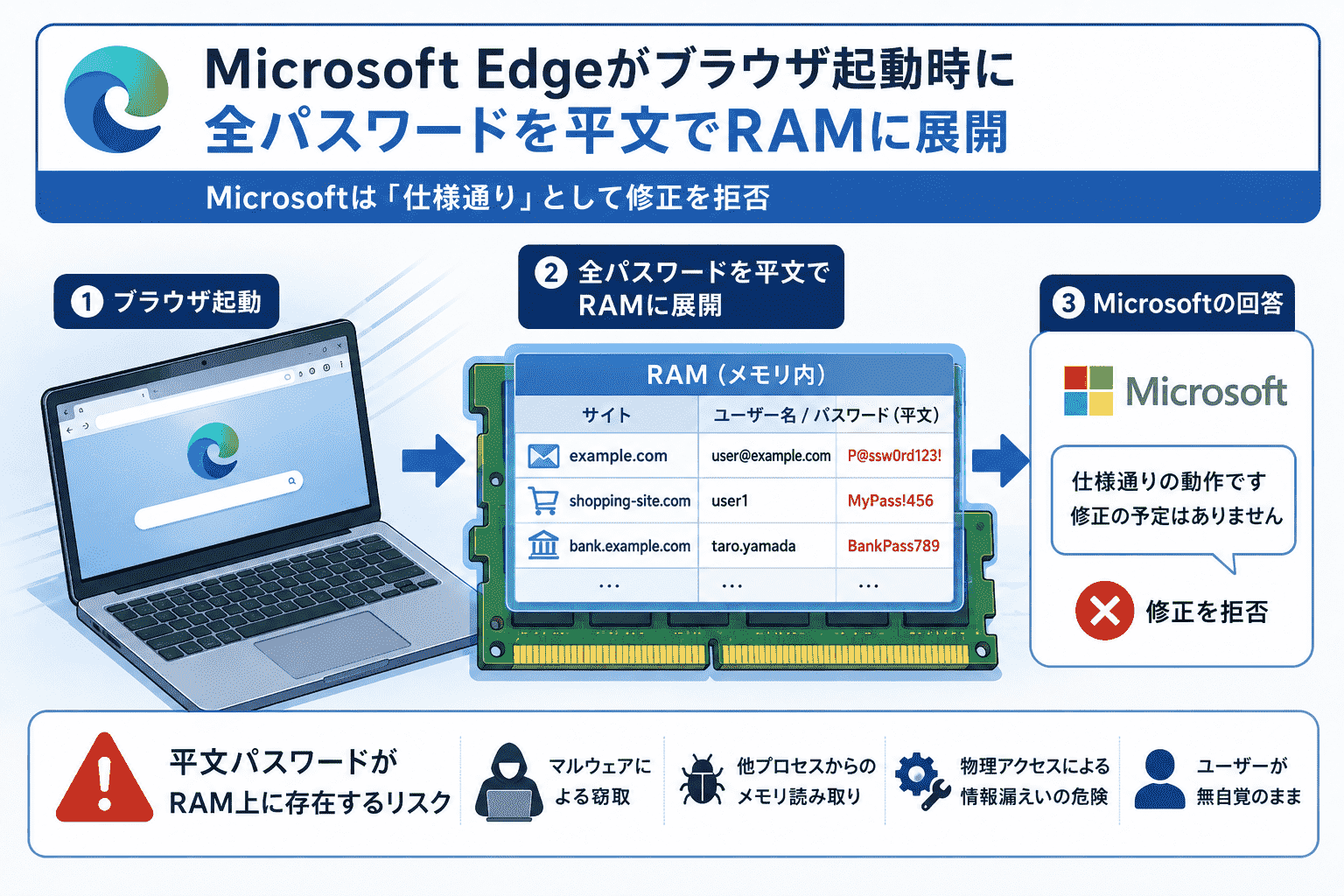

Microsoft Edgeはブラウザ起動時に、保存されたすべてのパスワードを平文(クリアテキスト)でプロセスメモリ(RAM)に展開するという問題が確認されており、パスワードを保存したウェブサイトにアクセスしていない場合でも、ブラウザが起動している間は全認証情報が平文でメモリ上に置かれ続けるというものです。

Rønning氏はこの問題をMicrosoftに事前報告しましたが、Microsoft Security Response Center(MSRC)は「仕様通り(by design)であり脆弱性ではない」という回答を返し、修正を拒否しました。

この記事のサマリー

Microsoft EdgeはブラウザをOSに起動した瞬間から、保存されたすべてのパスワード(URL・ユーザー名・パスワード)を平文でRAMに展開します。対象サイトを一度も訪問していない場合でも同様です。

Google Chrome・Brave・Opera等、他のChromiumベースのブラウザにこの挙動は見られません。ChromeはApp-Bound Encryptionを使用し、オートフィルや設定での表示時のみ平文に復号するオンデマンド方式を採用しています。

特にターミナルサーバー・RDS(リモートデスクトップサービス)環境での影響が深刻です。1つの管理者アカウントが侵害されると、そのサーバーで現在セッション中(切断セッションを含む)のすべてのユーザーのEdgeパスワードを一括で平文取得できます。

Edgeのパスワードマネージャーは設定での閲覧時にWindows Hello(生体認証やPIN)での再認証を求めますが、メモリ上にはすでに平文で保存されているため、この認証は実質的に見せかけのセキュリティ(Security Theatre)です。

MicrosoftはMSRCに対する報告で「メモリの読み取りには同等以上の権限が必要」として脆弱性認定を拒否。本問題はCWEカタログではCWE-316「メモリへの機密情報の平文保存」に該当します。

ドイツのBSI(連邦情報セキュリティ庁)は昨年12月のパスワードマネージャー評価からEdgeのパスワードマネージャーを明示的に除外しています。

現時点でパッチは存在しません。組織・個人ともにEdgeのパスワードマネージャーから独立したパスワードマネージャーへの移行が推奨されます。

何が問題なのか

通常のパスワードマネージャーおよびセキュアなブラウザのパスワード管理においては、「使用時のみ復号し、使用後は速やかにメモリから削除する(オンデマンド復号)」というアプローチが現在のセキュリティのベストプラクティスです。

しかしMicrosoft Edgeは根本的に異なるアプローチを取っています。

Rønning氏がドイツのセキュリティメディア・heise onlineが実施した検証実験をもとに説明した仕組みは明快です。Edgeのパスワードマネージャーに「Klartext-PW-Test」というパスワードを登録し、ブラウザを再起動するとEdgeはスタートページのみを表示します。この時点で当該サイトには一度もアクセスしていません。しかしタスクマネージャーでEdgeのプロセスメモリをダンプし、Hexエディタで検索すると「Klartext-PW-Test」という登録したパスワードがそのまま平文で見つかります。ダンプされたファイルサイズは約670 MBに及びます。

Rønning氏は「自分がテストしたすべてのChromiumベースブラウザの中でEdgeだけがこのような挙動を示す」と述べています。

問題の深刻さ

個人環境では「管理者権限が必要」という条件が一定の壁として機能しますが、企業のターミナルサーバー・RDS(Remote Desktop Services)環境ではこの問題が致命的になります。

ターミナルサーバーでは複数のユーザーが1台のWindowsサーバーを共有します。管理者権限を持つ1人のアカウントが侵害された場合、攻撃者はそのサーバーで現在ログインしているすべてのユーザーのプロセスメモリを読み取れます。

Rønning氏のPoC(概念実証)デモでは、侵害された管理者アカウントから他の2名のユーザー(切断状態のセッションを含む)のEdgeに保存されたパスワードを一括で平文取得することが実演されました。切断セッション(ログオフではなく切断状態)でもEdgeが起動したままであれば、パスワードは平文でメモリに残り続けます。

システム管理者が席を離れEdgeを起動したままにしている場合、その高権限アカウントのパスワード一式がサーバーのRAMに平文で置かれています。

「Windows Hello認証は見せかけのセキュリティ」という問題

Edgeのパスワードマネージャー設定でパスワードを閲覧・コピーしようとすると、Windows Hello(生体認証またはPIN)での再認証が求められます。これはユーザーに「パスワードは安全に保護されている」という印象を与えます。

しかし実態は異なります。UIでの閲覧を求める前に、EdgeはすでにRAM上に全パスワードを平文で保持しています。Windows Helloの再認証はUIレイヤーでの確認に過ぎず、メモリに直接アクセスするプロセスには意味をなしません。

Rønning氏はこれを「Security Theatre(見せかけのセキュリティ)」と表現しており、UIのセキュリティと実際のセキュリティの間に大きな乖離があることを指摘しています。

Microsoft「仕様通り」として修正を拒否

Rønning氏は責任ある開示(Responsible Disclosure)の手順に従い、公開前にMicrosoftに問題を報告しました。MSRCの回答は「this behavior is by design(この挙動は仕様通り)」であり「no security boundary being crossed(セキュリティ境界の違反はない)」というものでした。

X上では2025年9月にも別のユーザーが同じ問題を報告し、同様の回答を受けていたことが確認されています。Microsoftはパスワードマネージャーに関するFAQページで「ローカル攻撃の条件下ではブラウザのプロセスメモリを読み取ることができる」と記述しており、「メモリの読み取りには同等以上の権限が必要」としてこのシナリオをブラウザの脅威モデルの範囲外と位置付けています。

ドイツのBSI(連邦情報セキュリティ庁)は2025年12月のパスワードマネージャー評価においてMicrosoft Edgeのパスワードマネージャーを明示的に除外しています。

なお、本問題のCWEカテゴリはCWE-316「Cleartext Storage of Sensitive Information in Memory(メモリへの機密情報の平文保存)」に該当します。

他のChromiumブラウザとの比較

Rønning氏がテストしたChromiumベースのブラウザのうち、同様の挙動を示したのはEdgeのみでした。

Google ChromeはApp-Bound Encryption(アプリバインド暗号化)を使用し、暗号鍵を認証されたChromeプロセスに紐付けます。平文パスワードはオートフィル操作時・設定での表示時のみメモリ上に存在し、他のプロセスによる窃取を防ぐ設計になっています。

Microsoftの今後の方針——2026年6月4日にWindows Hello移行を強制

Microsoftはカスタムプライマリパスワード(マスターパスワードの代替として一部のユーザーが使用していた機能)を廃止し、2026年6月4日までに全ユーザーをWindows Hello(生体認証またはデバイスPIN)ベースのパスワード管理に移行させる計画を進めています。

しかしこの変更はUIレイヤーでのアクセス制御の変更であり、メモリ上での平文保存という根本的な問題には対処しません。Windows Hello移行後も、Edgeが起動していれば全パスワードは引き続き平文でRAMに存在します。

組織・個人がとるべき対応

最優先の対応として、Edgeのパスワードマネージャーに保存しているすべてのパスワードを独立したパスワードマネージャー(1Password・Bitwarden・KeePass等)に移行してください。Edgeのパスワードマネージャーへの新規パスワードの保存は即座に停止することが推奨されます。

企業・情シス担当者向けとして、グループポリシーを使用してEdgeのパスワードマネージャーを組織全体で無効化することを推奨します。特にRDSサーバー・ターミナルサーバーでEdgeを使用している環境では、インフォスティーラーマルウェアによる大量の認証情報窃取リスクが極めて高いため、早急な対応が必要です。またMITRE ATT&CK T1555.003(Credentials from Web Browsers)のカバレッジを自社のEDR・SIEMルールセットで確認することも推奨されます。

インフォスティーラーとの組み合わせリスクとして、LummaやVidar等のインフォスティーラーマルウェアはプロセスメモリのダンプによる認証情報窃取機能を標準で持っています。Edgeのパスワードマネージャーを使用している環境でインフォスティーラーに感染した場合、保存されていた全認証情報が即座に窃取されます。2025年前半だけで世界で18億件以上の認証情報がインフォスティーラー等の類似手法で窃取されています。

よくある質問(FAQ)

Q. パッチはいつリリースされますか? 2026年5月7日時点で、MicrosoftはMSRCとして本問題を「脆弱性ではなく仕様通り」と位置付けており、パッチのリリース計画は公表されていません。MSRCの最新情報を継続的に確認してください。

Q. Edgeのパスワードマネージャーを使っていない場合は関係ありませんか? Edgeのパスワードマネージャーを使用していない場合、この特定の問題の影響は受けません。ただし同じマシンで他のユーザーがEdgeのパスワードマネージャーを使用している場合(共有環境)、管理者権限を持つ攻撃者がその他のユーザーのパスワードを窃取できます。

Q. ChromeやBraveなど他のChromiumブラウザは安全ですか? Rønning氏のテストでは、Edgeのみが起動時に全パスワードを平文でRAMに展開するという挙動が確認されました。Chromeはオンデマンド復号とApp-Bound Encryptionを採用しており、Edge同等の問題は確認されていません。ただし他のブラウザにも独自のセキュリティリスクが存在する可能性はあります。

Q. Windows Helloを設定すれば安全になりますか? いいえ。2026年6月4日に予定されているWindows Helloへの強制移行は、UIレイヤーでのアクセス制御を変更するものであり、メモリ上での平文保存という根本的な問題には対処しません。

参考情報

この記事をシェアする

メールマガジン

最新のセキュリティ情報やセキュリティ対策に関する情報をお届けします。

投稿者:三村

![]()

セキュリティ製品を手がける上場企業にて、SOC(セキュリティオペレーションセンター)運営およびWebアプリケーション脆弱性診断の営業に8年間従事。その後、システムエンジニアへ転身し、現在はMDMや人事系SaaSの開発に携わる。

8年の実務経験と開発者としての知見を活かし、「セキュリティ対策Lab」ではダークウェブ調査、セキュリティインシデントの分析、および高度なセキュリティ対策解説の執筆・編集を統括しています。

LinkedIn(外部サイト)