ロシアのハッカー集団がルーターの脆弱(ぜいじゃく)性を悪用して通信を乗っ取っていると、イギリス政府と民間のセキュリティ企業が警告しました。

APT28 exploit routers to enable DNS hijacking operations | National Cyber Security Centre – NCSC.GOV.UK

https://www.ncsc.gov.uk/news/apt28-exploit-routers-to-enable-dns-hijacking-operations

Frostarmada forest blizzard dns hijacking

https://www.lumen.com/blog-and-news/en-us/frostarmada-forest-blizzard-dns-hijacking

イギリス政府のサイバーセキュリティ部門「NCSC」およびセキュリティ企業のLumenによると、「Fancy Bear」または「APT28」として知られるロシアのハッカー集団がMikroTikやTP-Link製のルーターに存在した脆弱性を悪用し、通信を盗み見る「中間者攻撃」を実行したとのことです。NCSCはAPT28について「ほぼ間違いなくロシア軍参謀本部情報総局(GRU)傘下の部隊であると評価している」と伝えています。

Lumenは、一部のルーターにはDNSシステムに関する弱点が存在すると説明しています。DNSとは「gigazine.net」のような人間にとってわかりやすいドメインとコンピューターが理解できるIPアドレスの紐付けや変換を管理するシステム。Lumenによると、DNSの弱点は既に十分知られているにもかかわらず、対応が遅れている製品があるとのことです。

APT28はまずルーターの脆弱性を悪用してリモート管理者権限を取得し、ルーターのデフォルトのDNS設定を変更。攻撃者が管理する仮想プライベートサーバーを参照するように設定しました。これにより、ユーザーが電子メールアプリや何かのログインページにアクセスすると、悪意のあるDNSサーバーによってAPT28が所有する別のIPアドレスにアクセスすることになります。

この攻撃の唯一の兆候は、「信頼できないソースに接続しようとしている」というポップアップ警告が表示されることだけでした。仮にユーザーが警告を無視して進んだ場合、APT28は正規のサービスへのリクエストをプロキシ経由で転送し、中間地点でデータを収集し、有効なOAuthトークンを渡すことでターゲットアカウントに関連付けられたデータを収集しました。これにより、APT28はOAuthトークンなどの認証情報にアクセスすることが可能になりました。

この手法は当初、特定のユーザーを対象としたものとして始まりましたが、2025年後半から2026年初頭にかけて急速に広まり、1カ月間で29万を超えるIPアドレスが少なくとも1回はAPT28が管理するDNSサーバーにDNSリクエストを送信したことが観測されたとのこと。ただ、DNSサーバーと少なくとも5回やり取りしたIPアドレスに絞り込むと約4万に減少し、10回に絞ると約1万8000に減少するそうです。Lumenはこの1万8000という数を「信頼度が中程度である」とし、実際の被害者数だと推定しています。

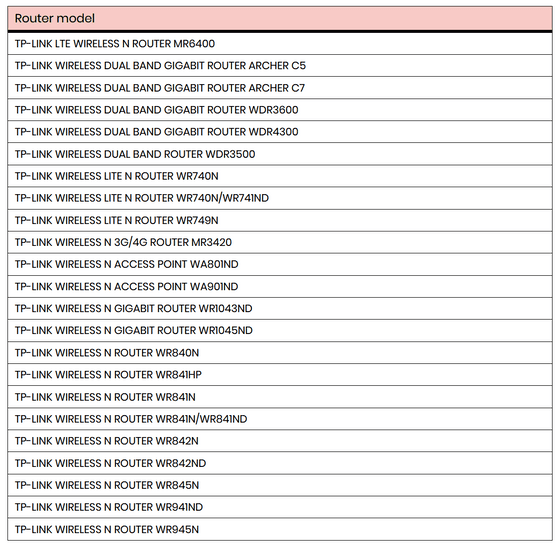

APT28が悪用したTP-Link製ルーターモデルは以下の通りです。このリストをまとめたNCSCは「全てを網羅できているとは限らない」と伝えました。

アメリカの連邦捜査局(FBI)は、今回の攻撃で使用されていた複数のネットワークのうちアメリカで展開されていた部分を無力化したと発表しました。LumenはFBIを含む連合の一員としてボットネットを妨害したと述べました。調査に関与した各機関は、ルーターのソフトウェアをアップデートするよう呼びかけています。

この記事のタイトルとURLをコピーする